Oggi vi propongo un articolo un po’ diverso dal solito. Parleremo di come un cybercriminale sia in grado di aggirare un antivirus per installare un nuovo tipo di malware, o accedere a informazioni sensibili, presenti su un disco SSD. L’obiettivo non è redigere un tutorial ma far luce sull’argomento, dando spazio a uno studio dal titolo ‘Forensic Issues and Techniques to Improve Security in SSD with Flex Capacity Feature’ pubblicato in modo congiunto dall’Institute of Cyber Security & Privacy e dalla Graduate School of Information Security della Sud Corea.

SSD: quando il malware è nascosto i dati non sono al sicuro

Lo studio dimostra che un antivirus non è una garanzia totale di protezione da qualsiasi minaccia, pur rimanendo uno strumento fondamentale per proteggere un sistema, e anzi è sempre importante confrontare le varie soluzioni, per capire qual è l’antivirus migliore in base alle proprie esigenze. Per garantire una miglior sicurezza un sysadmin deve conoscere tutte le componenti hardware (e le relative funzionalità) di un sistema. Solo in questo modo può valutare con cognizione di causa quali sono le feature che possono essere utilizzate senza pericolo e quali no.

I ricercatori coreani si sono concentrati sulla flex capacity, un sistema proposto da Micron che consente di gestire in maniera dinamica lo spazio su un disco SSD a seconda delle esigenze. Andando più nello specifico, questa funzionalità permette di definire quanto spazio sia necessario per gestire la scrittura dei dati in maniera automatica, in modo da ottimizzare le prestazioni del disco. Viene gestita a livello firmware e sfrutta un’area del disco chiamata over-provisioning (OP area).

Over-Provisioning SSD

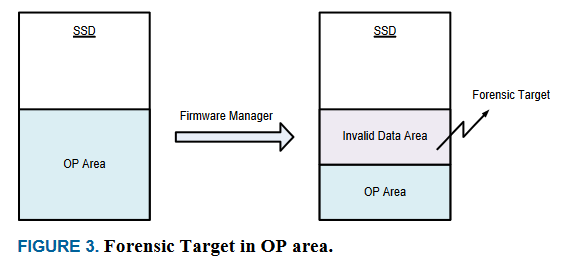

Per chi non lo sapesse, l’over-provisioning (OP) è una porzione del disco SSD che non viene allocata. Non viene appositamente allocata per garantire un numero adeguato di celle di riserva nel caso in cui qualche cella allocata raggiunga il limite del ciclo di programmazione e cancellazione. Ciò consente di prolungare la vita di un disco SSD. Maggiore è lo spazio che viene lasciato a disposizione del controller, dunque inibito per l’utente, superiori saranno le performance. Da ciò ne deriva che più è grande l’area di OP maggiori saranno le performance. I dischi SSD di nuova generazione sono in grado di cambiare dinamicamente le dimensioni di quest’area grazie al firmware manager.

IDA

Quando si verifica una riduzione dell’area di OP viene generata un’area detta Invalid Data Area (IDA), che contiene dati e informazioni sensibili. L’IDA purtroppo non viene svuotata con effetto immediato e ciò genera le condizioni per un attacco.

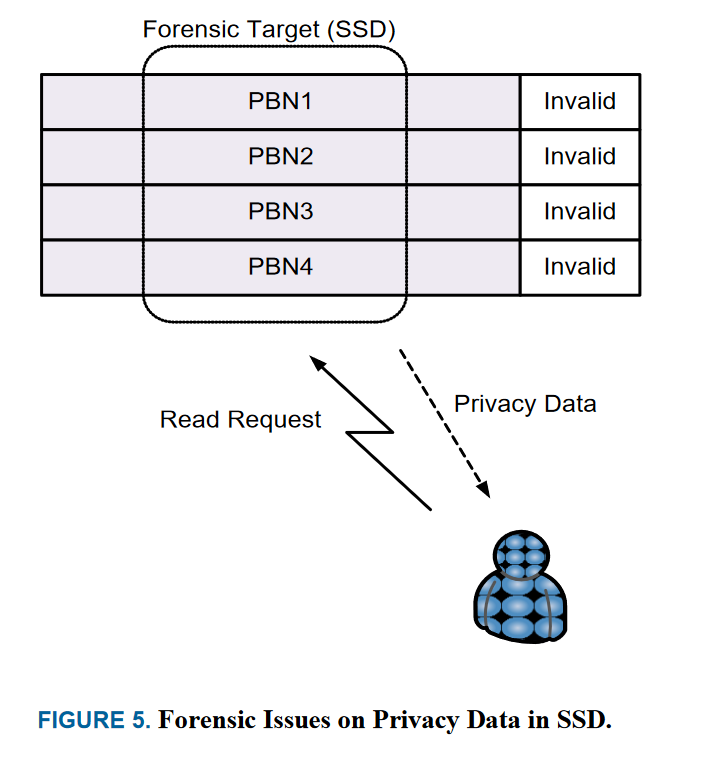

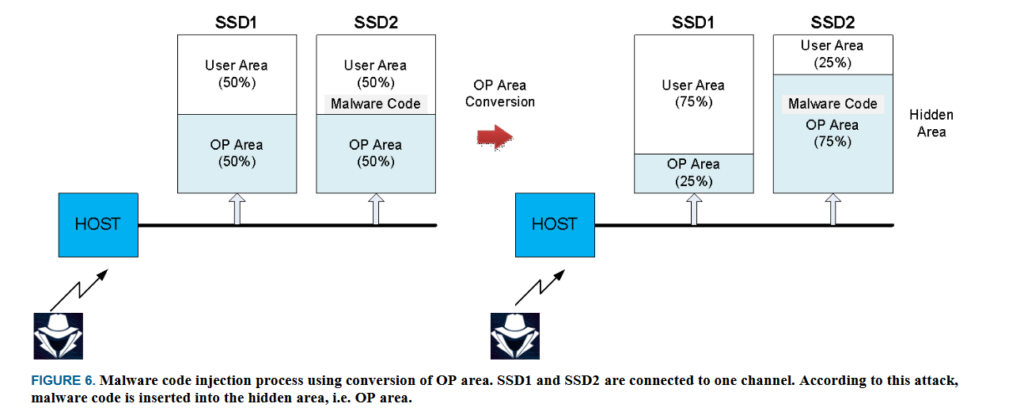

Questa operazione spalanca le porte ai criminali, che possono inserirsi in questo meccanismo in due modi. Il primo consiste in un accesso non autorizzato ai dati, la seconda opzione porta all’introduzione di codice malevolo nel disco. I cybercriminali possono richiedere una riduzione dell’area di OP attaccando il firmware manager. Subito dopo operano una read sull’IDA che si è generata in seguito alla riduzione dell’area di OP per rubare informazioni e dati.

Questo scenario è particolarmente pericoloso in un DataCenter, dove sono presenti centinaia di dischi che contengono informazioni chiave (dati aziendali, dati dei clienti di un’azienda, etc).

Non voglio addentrarmi in ulteriori dettagli tecnici per evitare di tediarvi, chi è interessato può approfondire l’argomento qui. Nonostante lo studio spieghi come aggirare un antivirus introducendosi nei meandri di una funzionalità del firmware, quest’ultimo è comunque uno strumento essenziale per ostacolare le minacce informatiche.

Seguiteci sul nostro canale Telegram, sulla nostra pagina Facebook e su Google News. Nel campo qui sotto è possibile commentare e creare spunti di discussione inerenti le tematiche trattate sul blog.

Seguiteci sul nostro canale Telegram, sulla nostra pagina Facebook e su Google News. Nel campo qui sotto è possibile commentare e creare spunti di discussione inerenti le tematiche trattate sul blog.